开源漏洞检测(Web漏洞扫描神器Nikto使用指南)

作者:Arch3r

工具简介Nikto是一个开源的WEB扫描评估软件,可以对Web服务器进行多项安全测试,能在230多种服务器上扫描出 2600多种有潜在危险的文件、CGI及其他问题。Nikto可以扫描指定主机的WEB类型、主机名、指定目录、特定CGI漏洞、返回主机允许的 http模式等。

功能介绍以下是Nikto的一些主要功能:

· SSL支持(带有OpenSSL的Unix或带有ActiveState的Perl / NetSSL的Windows )

· 全面的HTTP代理支持

· 检查过时的服务器组件

· 以纯文本,XML,HTML,NBE或CSV保存报告

· 可使用模板自定义报告

· 扫描服务器上的多个端口,或着通过其他工具的输出(例如nmap)扫描多个服务器

· 的IDS编码技术

· 通过标题,网站图标和文件识别已安装的软件

· 使用Basic和NTLM进行主机身份验证

· 子域名猜测

· Apache和cgiwrap用户名枚举

安装使用Kali 安装推荐使用Kali,Kali默认已经安装Nikto

apt-get updateapt-get install nikto

Docker容器安装:git clone https://github.com/sullo/nikto.gitcd niktodocker build -t sullo/nikto .

# Call it without arguments to display the full helpdocker run --rm sullo/nikto

# Basic usagedocker run --rm sullo/nikto -h http://www.example.com

# To save the report in a specific format, mount /tmp as a volume:docker run --rm -v $(pwd):/tmp sullo/nikto -h http://www.example.com -o /tmp/out.json

源码安装Nikto使用Perl语言编写运行,请提前安装Perl语言环境

以Ubuntu的举例,启动终端并使用普通用户下载最新版本的Nikto。

wget https://github.com/sullo/nikto/archive/master.zip

您可以使用存档管理器工具将其解压缩,也可以将tar和gzip与该命令一起使用。

unzip master.zip cd nikto-master / program perl nikto.pl

如果执行时遇到SSL支持错误,需要执行apt install libnet-ssleay-perl安装SSL支持。

使用说明工具使用打开Kali工具列表,点击02-漏洞扫描,选择nikto LOGO,会打开Terminal终端

在终端中我们可以使用nikto 命令查看帮助信息,或者通过nikto -H 、man nikto 查看更详细的帮助信息。

Nikto 通过大量插件进行扫描,我们可以通过 nikto -list-plugins 来查看插件信息

并且可以通过nikto -V 来查看工具版本和插件版本

在终端中使用nikto -host/-h http://www.example.com进行扫描

使用命令nikto -h http://xxx.xxx.xxx.xxx -p 端口号可以指定端口进行扫描,同样可以指定SSL协议,进行HTTPS扫描。

有时候我们只要扫描网站下的某个子目录,我们可以使用-c 参数指定扫描的目录,使用-c all 可进行目录爆破,并扫描。

nikto支持多个目标进行扫描,我们将多个地址写入到文本中,通过- host参数 文本的方式进行扫描。

##

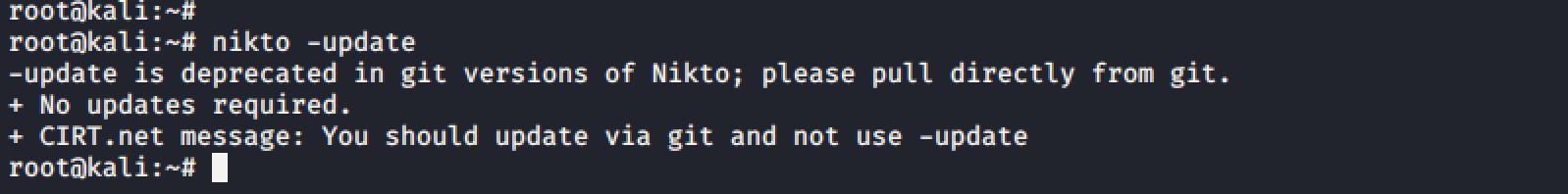

其他功能升级升级更新插件:nikto -update

Nikto 可以通过下列四种格式对扫描结果进行输出:

具体命令如下:

nikto -host/-h http://www.example.com -o result.html -F htm

扫描结果如图:

此外,Nikto的扫描结果可以导出为Metasploit在执行扫描时可以读取的格式,这样我们就可以使用漏洞库快速配检索数据

nikto -host/-h http://www.example.com -Format msf

绕过IDS检测Nikto 在扫描过程中可以使用8种规则绕过IDS检测,参数是 - evasion,具体规则如下:

1,随机url编码2,自选路径3,提前结束url4,优先考虑长随机字符串5,参数欺骗6,使用TAB作为命令分隔符7,使用变化的url8,使用windows路径分隔符

Nikto 在执行命令行扫描过程中提供一些操作,可以了解扫描的一些进度信息,详细参数如下:

空格 报告当前扫描状态v 显示详细信息(verbose) 再按一次V继续扫描d 调试信息(及其详细信息)e 显示错误信息p 显示扫描进度r 显示重定向信息c 显示cookiea 身份认证过程显示出来 q 退出N 扫描下一个目标P 暂停扫描

Nikto配合Nmap扫描Nikto 支持配合 Nmap 进行扫描 ,运行命令nmap -p80 x.x.x.x -oG - |nikto -host -

nmap扫描开放80端口的IP并通过oG选项对扫描结果输出并整理),然后通过管道符"|"将上述扫描结果导入至nikto进行扫描

扫描目标时,部分目标部署了防护设备,为避免暴露 ip可以使用代理进行扫描,nikto 支持设置代理,参数是 - useproxy。当然,需要配合其他代理工具(比如proxychains)使用,具体命令如下:

nikto -h URL -useproxy http://127.0.0.1:1080

组件默认密码nikto官网还发布了各大组件的默认密码,可以访问https://cirt.net/passwords进行查看。

免责声明:本文仅代表文章作者的个人观点,与本站无关。其原创性、真实性以及文中陈述文字和内容未经本站证实,对本文以及其中全部或者部分内容文字的真实性、完整性和原创性本站不作任何保证或承诺,请读者仅作参考,并自行核实相关内容。文章投诉邮箱:anhduc.ph@yahoo.com